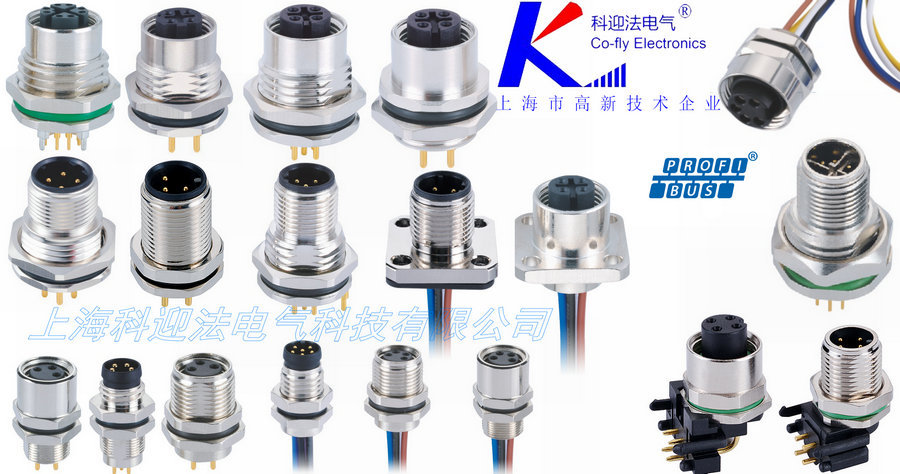

供应上海科迎法M12防水机柜面板插座轨道交通穿板式插座

M12防水机柜面板插座,轨道交通穿板式插座

M12防水机柜面板插座,轨道交通穿板式插座,交换机上用于链接计算机或其他设备的插口称作端口。M12防水机柜面板插座,轨道交通穿板式插座,计算机借助网卡通过网线连接到交换机的端*换机和路由器的每个端口都具有一个MAC地址,由设备生产厂商固化在设备的EPROM中。MAC由IEEE负责分配,每个MAC地址都是全球唯1的。MAC地址是长度为48位的二进制,前24位由设备生产厂商标识符,后24位由生产厂商自行分配的序列号。

交换机在端口上接受计算机发送过来的数据帧,根据帧头的目的MAC地址查找MAC地址表然后将该数据帧从对应端口上转发出去,从而实现数据交换。

交换机的工作过程可以概括为“学习、记忆、接收、查表、转发”等几个方面:通过“学习”可以了解到每个端口上所连接设备的MAC地址;将MAC地址与端口编号的对应关系“记忆”在内存中,生产MAC地址表;从一个端口“接收”到数据帧后,在MAC地址表中“查找”与帧头中目的MAC地址相对应的端口编号,然后,将数据帧从查到的端口上“转发”出去。

交换机分割冲突域,每个端口*成一个冲突域。每个端口如果有大量数据发送,则端口会先将收到的等待发送的数据存储到寄存器中,在轮到发送时再发送出去。

面临问题

以太网交换机作为一种数据传输设备,是局域网中重要的设备之一,内部结构端口均为同主机连接,可以在连接多个端口的同时,实现数据传输,也不会产生冲突。除此之外,以太网交换机成本较低,可以满足不同层次的实际需求,在大数据时代背景下,以太网交换机技术不断发展,扩展形成了很多复杂的业务。在这个过程中,以太网交换机也面临着较为严重的安全问题,主要包括以下几个方面:1,广播恶意攻击;第二,网络攻击;第三,MAC地址攻击;第四,MAC恶意欺骗;第五,环路攻击。以广播恶意攻击为例,网络是一个开放的平台,交换机在接受大流量广播数据时,就会通过广播的形式转发这些数据,如果数据的传输控制功能不够完善,那么网络宽带就会被这些垃圾数据充满,交换机需要具备面对众多数据的传输控制功能。

[3] 转发方式

1、直通转发(cut-through switching )

2、存储转发(Store-and-Forwa*witching)

3、无碎片转发(segment-free switching)

直通式交换,也就是交换机在收到帧后,只要查看到此帧的目的MAC地址,马上凭借MAC地址表向相应的端口转发;这种方式的好处是速度快,转发所需时间短,但问题是可能同时把一些错误的、无用的帧也同时转发向目地端。存储转发机制就是交换机的每个端口被分配到一定的缓冲区(内存空间,一般为64 k),数据在进入交换机后读取完目标MAC地址,凭借MAC地址表了解到转发关系后,数据会一直在此端口的缓冲区内存储,直到数据填满缓冲区然后一次把所有数据转发到目的地。在数据存储在缓冲区期间,交换机会对数据作出简单效验,如果此时发现错误的数据,就不会转发到目地端,而是在这里直接丢弃掉了。当然这种方式可以提供更好的数据转发质量,但是相对的转发所需时间就会比直通交换要长一点。碎片隔离式也叫改进型直通式交换,利用到直通式的优势就是转发迟延小,同时会检查每个数据帧的长度。因为原理上,每个以太网帧不可能小于64字节,大于1518字节。如果交换机检查到有小过64字节或大于1518字节的帧,它都会认为这些帧是“残缺帧”或“超长帧”,那么也会在转发前丢弃掉。这种方式综合了直通交换和存储转发的优势,很多高速交换机会采用,但是并没有存储转发方式来的普及。

无论是直通转发还是存储转发都是一种二层的转发方式,而且它们的转发策略都是基于 目的MAC(DMAC)的,在这一点上这两种转发方式没有区别。第三种方法主要是1种“直通转发”的变形。

它们之间的1区别在于,它们何时去处理转发,也就是交换机怎样去处理数据包的接收进程和转发进程的关系。

更多技术参数问题Please Call Me:科迎法小付。